Sou usuário de desktop linux e sempre usei o Secure Boot. Qual a opinião de vocês? É necessário apenas para usuários corporativos?

Desnecessário beirando ao inútil.

Teoricamente pode te proteger de um ataque com algum rootkit que atinja o boot, mas realisticamente falando acho isso pouco provável em computadores caseiros. Talvez com essas doideiras agora de IA descobrindo brecha de segurança a parada tome rumos diferentes. Eu deixo ligado mas pra mim na verdade não faz diferença, se me encher o saco eu simplesmente desativo.

Cara é uma camada de proteção a mais, mas considerando que é fina e que já existem vírus e hacker que aprenderam a burla-lo é praticamente inútil, mas quem quiser ter uma proteção a mais, não custa nada habilitar…

Eu deixo habilitado.Essa parte do lado esquerdo ainda não consegui resolver, mas pelo que pesquisei, meu hardware não tem suporte.

@Auder Qual é a sua distro? Às vezes é porque está faltando instalar algum pacote.

Debian…instalei normal, inclusive repositórios non-free.

Aqui não uso mais.

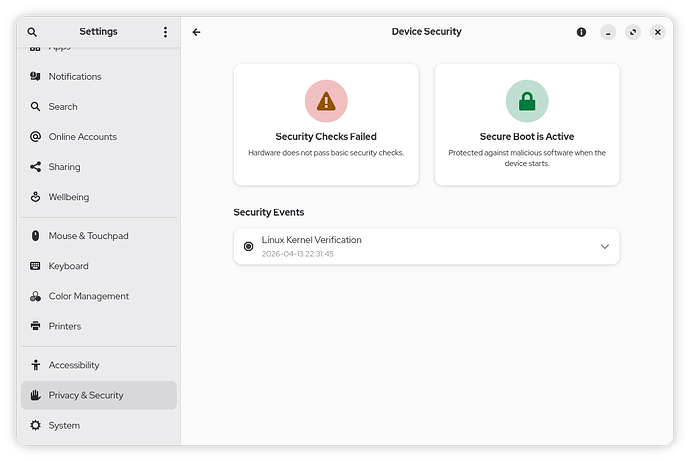

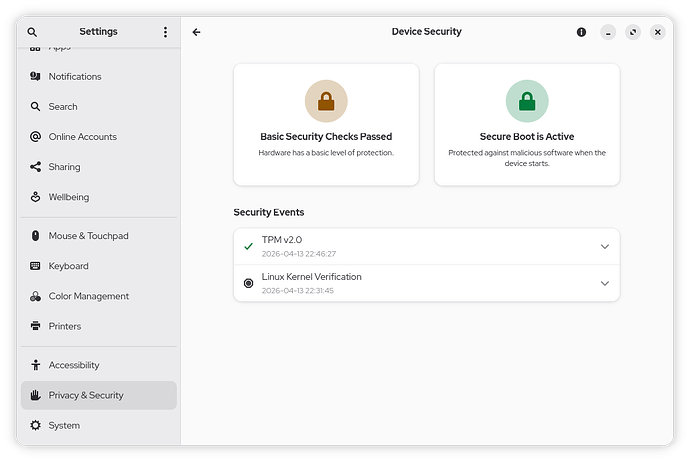

Eu já tive esse problema antes no openSUSE, e inclusive agora mesmo estava desse jeito (havia reinstalado o sistema dias atrás e ainda não tinha parado pra “arrumar” isso):

Após reinstalar o pacote tpm2.0-tools resolveu:

Acredito que no Debian o nome do pacote seja tpm2-tools, então só rodar um sudo apt install tpm2-tools e ver se resolve.

Como pode ver, as verificações básicas passaram. No meu caso ainda está reclamando que não foi possível verificar o Linux kernel, mas acho que aí já não tem muito o que fazer, estou usando o kernel-longterm do repositório oficial no openSUSE Tumbleweed/Slowroll. O kernel-default também acontece a mesma coisa. Então simplesmente ignoro isso; a chance de ter algo malicioso no kernel fornecido pela própria distro é ridícula.

@Thiago12 @Auder

Para saber as informações com mais detalhes:

sudo fwupdmgr security

Caso não tiver instalado o pacote é fwupd ou algo assim.

Exemplo da minha saída:

WARNING: UEFI capsule updates not available or enabled in firmware setup

See https://github.com/fwupd/fwupd/wiki/PluginFlag:capsules-unsupported for more information.

Host Security ID: HSI:0! (v2.0.8)

HSI-1

✔ Fused platform: Locked

✔ Supported CPU: Valid

✔ TPM empty PCRs: Valid

✔ TPM v2.0: Found

✔ UEFI bootservice variables: Locked

✔ UEFI platform key: Valid

✘ BIOS firmware updates: Disabled

HSI-2

✔ IOMMU: Enabled

✔ Platform debugging: Locked

✔ TPM PCR0 reconstruction: Valid

✘ SPI write protection: Disabled

HSI-3

✔ CET Platform: Supported

✘ SPI replay protection: Not supported

✘ Pre-boot DMA protection: Disabled

✘ Suspend-to-idle: Disabled

✘ Suspend-to-ram: Enabled

HSI-4

✔ SMAP: Enabled

✘ Processor rollback protection: Disabled

✘ Encrypted RAM: Not supported

Runtime Suffix -!

✔ fwupd plugins: Untainted

✔ Linux swap: Disabled

✔ Linux kernel: Untainted

✔ UEFI db: Valid

✘ CET OS Support: Not supported

✘ Linux kernel lockdown: Disabled

✘ UEFI secure boot: Disabled

This system has a low HSI security level.

» https://fwupd.github.io/hsi.html#low-security-level

This system has HSI runtime issues.

» https://fwupd.github.io/hsi.html#hsi-runtime-suffix

Upload these anonymous results to the Linux Vendor Firmware Service to help other users? [y|N]: n

Valeu, vou verificar .![]()

Beleza, vou ver ![]()