O MAC (Mandatory Access Control), ou Controle de Acesso “Obrigatório”, é um mecanismo de segurança fundamental, que impõe restrições rigorosas sobre as ações que um sujeito (usuário, processo) pode realizar em um objeto (arquivo, diretório, dispositivo).

Ao contrário dos sistemas de controle de acesso discrecionário (DAC), onde as permissões são definidas pelos proprietários dos objetos, o MAC estabelece políticas de segurança centralizadas e obrigatórias.

Tanto os sujeitos quanto os objetos são associados a rótulos de segurança. Esses rótulos definem o nível de confiança ou sensibilidade de cada entidade, dificultando que um atacante eleve seus privilégios e comprometa o sistema.

Uma política de segurança define as regras que governam as interações entre sujeitos e objetos. Essas regras podem ser baseadas em atributos como tipo, categoria ou compartimento.

O kernel do Linux, com a ajuda de um módulo de segurança (como o SELinux), intercepta as chamadas de sistema e verifica se a operação solicitada está de acordo com a política de segurança. Se a operação violar a política, ela é negada.

O MAC oferece um nível de segurança mais alto do que os mecanismos tradicionais de controle de acesso, pois as permissões são definidas centralmente e não podem ser facilmente alteradas por usuários individuais.

É ideal para proteger dados confidenciais, como informações pessoais e dados corporativos, ao limitar o acesso a esses dados apenas aos usuários autorizados.

Também ajuda a cumprir requisitos de conformidade, como os padrões PCI DSS e HIPAA.

Implementações do MAC no Linux

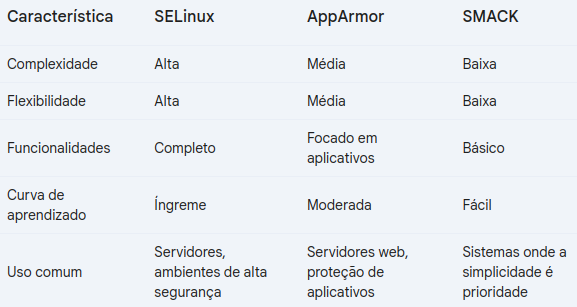

O SELinux (Security-Enhanced Linux) é a implementação mais conhecida e amplamente utilizada do MAC no Linux, oferecendo um conjunto rico de recursos e políticas para proteger sistemas Linux. Inclui recursos avançados como multi-níveis de segurança, controle de fluxo e suporte a diferentes domínios.

O AppArmor foca na contenção de aplicativos, definindo perfis de segurança para cada programa. É mais simples de configurar e gerenciar do que o SELinux, tornando-o uma opção atraente para usuários que buscam uma solução mais fácil de usar.

O SMACK (Simple Mandatory Access Control Kernel) é um sistema MAC mais simples e fácil de configurar do que o SELinux, mas oferece menos funcionalidades. É utilizado em sistemas onde a simplicidade e a facilidade de uso são prioridades.

Tabela construída com dados do texto

PCI DSS e HIPAA: Protegendo Dados Sensíveis

Os padrões PCI DSS e HIPAA são frameworks de segurança de dados projetados para proteger informações confidenciais. Embora tenham focos diferentes, ambos desempenham um papel crucial na proteção de dados sensíveis.

O PCI DSS (Payment Card Industry Data Security Standard) é um conjunto de requisitos de segurança de dados criado pelo PCI Security Standards Council. Ele se aplica a todas as organizações que armazenam, processam ou transmitem dados do titular de cartão de crédito ou débito. O objetivo principal do PCI DSS é proteger os dados do cartão de pagamento contra roubo, perda e uso indevido.

A HIPAA (Health Insurance Portability and Accountability Act) é uma lei federal americana que estabelece regras nacionais para proteger informações médicas eletrônicas confidenciais (protected health information - PHI). Ela se aplica a qualquer entidade que crie, receba, transmita ou mantenha informações de saúde eletrônicas.

Mas nem tudo são flores

No Linux, a configuração e o gerenciamento de um sistema MAC podem ser complexos, especialmente para usuários não técnicos. A aplicação de políticas de segurança pode ter um impacto no desempenho do sistema. É necessário tempo e esforço para aprender a usar um sistema MAC de forma eficaz.